OpenSSLの重大なバグ「Heartbleed」が発覚し、ネット上は騒然としています。

OpenSSLはSSLやTLSによる暗号化通信を行うためのオープンソースライブラリで、HeartbleedはこのOpenSSLのバグ(脆弱性)です。Heartbleedによって本来暗号化されるはずの情報を抜き取ることができる状態になっていました。しかもこのバグは、2年前から存在していたそうです。

OpenSSLは、多くのWEBサーバーで利用されていて、あらゆるWEBサービスが影響を受ける可能性があり、非常に危険なバグです。

利用しているWEBサービスが、このHeartbleedの影響を受けるかどうか、チェックすることができるツールを紹介したいと思います。どのツールもURLを入力するだけで、簡単にチェックすることができます。

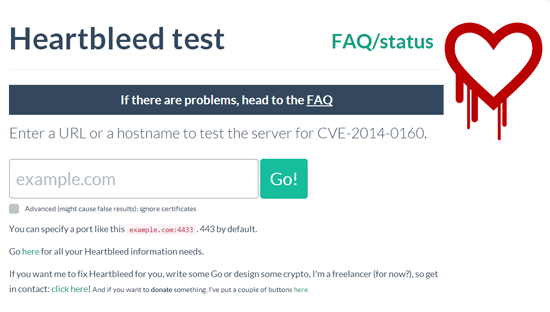

Heartbleed test

Heartbleed testは、イタリアのプログラマーであるFilippo Valsorda氏が作成したチェックツールです。WEBサービスのURLを入力するだけで、Heartbleedの影響をチェックすることができます。

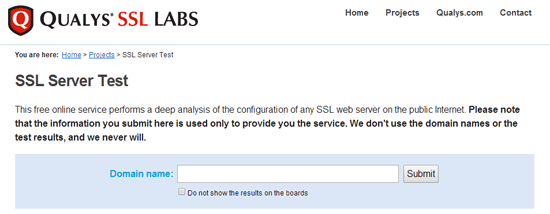

SSL Server Test

SSL Server Testは、Qualys社が提供するSSLチェックツールです。Heartbleedの脆弱性チェックだけでなく、暗号化の強度を詳細に確認することができます。

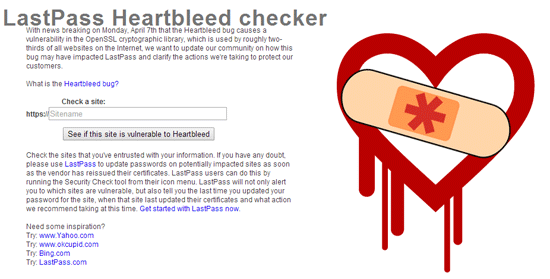

LastPass Heartbleed checker

LastPass Heartbleed checkerは、パスワード管理ツールで有名なLastPass社が提供するチェックツールです。URLを入力するだけで、脆弱性をチェックすることができます。

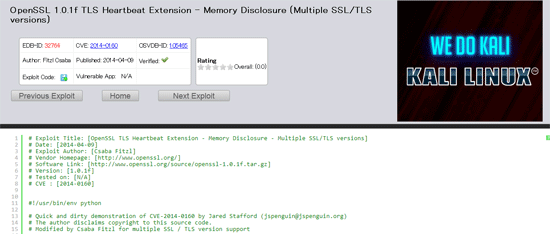

OpenSSL 1.0.1f TLS Heartbeat Extension

OpenSSL 1.0.1f TLS Heartbeat Extensionは、Pythonで書かれたHeartbleedチェック用のコードです。このコードを使えば、オフライン環境でもチェックが可能です。

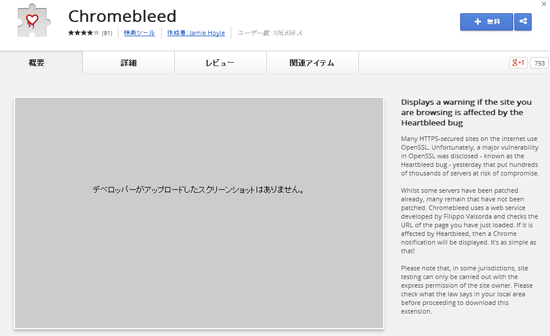

Chromebleed

Chromebleedは、HeartbleedのチェックをすることができるGoogle Chromeの拡張機能です。

ユーザーが行うべき対処

すでに対策済みのサービスが多いと思いますが、我々ユーザーはどのような対処を行えば良いでしょうか。

まず利用しているWEBサービスが影響を受けるのか把握し、WEBサービス側で対策を実施したかどうかを知ることが大切です。

有名サイトのHeartbleedへの対応状況については、CNETがリストを公開しています。

WEBサービス側で対策を行ったかどうかは、CNETのリストを見たり、公式サイトで確認しましょう。大抵の場合、メールでも案内が来ていると思います。

対策が実施されたことを確認したうえで、対象サービスのパスワードを変更します。

あとがき

WEBサービスによっては、絶対に漏れてはいけない情報が保存されている場合もあるかと思います。今のところHeartbleedの影響によって情報が漏えいしたという話は聞きませんが、2年前から存在していたと考えると恐ろしいですね。

自分が利用しているサービスの対応状況は、しっかりとチェックしておきましょう。

コメントを残す